Una red informática está formada por un conjunto de ordenadores intercomunicados entre sí que utilizan distintas tecnologías de hardware/software. Las tecnologías que utilizan (tipos de cables, de tarjetas, dispositivos...) y los programas (protocolos) varían según la dimensión y función de la propia red. De hecho, una red puede estar formada por sólo dos ordenadores, aunque también por un número casi infinito; muy a menudo, algunas redes se conectan entre sí creando, por ejemplo, un conjunto de múltiples redes interconectadas, es decir, lo que conocemos por Internet.

2._¿ que es topologia de red?

Las topologías más corrientes para organizar las computadoras de una red son las de punto a punto, de bus, en estrella y en anillo. La topología de punta a punta es la más sencilla, y está formada por dos ordenadores conectados entre sí. La topología de bus consta de una única conexión a la que están unidos varios ordenadores. Todas las computadoras unidas a esta conexión única reciben todas las señales transmitidas por cualquier computadora conectada. La topología en estrella conecta varios ordenadores con un elemento dispositivo central llamado hub. El hub puede ser pasivo y transmitir cualquier entrada recibida a todos los ordenadores —de forma semejante a la topología de bus— o ser activo, en cuyo caso envía selectivamente las entradas a ordenadores de destino determinados. La topología en anillo utiliza conexiones múltiples para formar un círculo de computadoras. Cada conexión transporta información en un único senti

3._ ¿ tipos de topologia ?

4._ ¿ tipos de red de acuerdo a si extensión?

LAN:

Las redes de área local (Local Área Network) son redes de ordenadores cuya extensión es del orden de entre 10 metros a 1 kilómetro. Son redes pequeñas, habituales en oficinas, colegios y empresas pequeñas, que general mente usan la tecnología de broadcast, es decir, aquella en que a un sólo cable se conectan todas las máquinas. Como su tamaño es restringido, el peor tiempo de transmisión de datos es conocido, siendo velocidades de transmisión típicas de LAN las que van de 10 a 100 Mbps (Megabits por segundo).

Redes MAN. Las redes de área metropolitana (Metropolitan Área Network) son redes de ordenadores de tamaño superior a una LAN, soliendo abarcar el tamaño de una ciudad. Son típicas de empresas y organizaciones que poseen distintas oficinas repartidas en un mismo área metropolitana, por lo que, en su tamaño máximo, comprenden un área de unos 10 kilómetros.

Redes WAN. Las redes de área amplia (Wide Area Network) tienen un tamaño superior a una MAN, y consisten en una colección de host o de redes LAN conectadas por una subred. Esta subred está formada por una serie de líneas de transmisión interconectadas por medio de routers, aparatos de red encargados de rutear o dirigir los paquetes hacia la LAN o host adecuado, enviándose éstos de un router a otro. Su tamaño puede oscilar entre 100 y 1000 kilómetros.

PAN: Una red personal del área (PAN) es una red de ordenadores usada para la comunicación entre los dispositivos de la computadora (teléfonos incluyendo las ayudantes digitales personales) cerca de una persona.

red can: Colección de LANs dispersadas geográficamente dentro de un campus (universitario, oficinas de gobierno, maquilas o industrias) pertenecientes a una misma entidad en una área delimitada en kilómetros.Es una red de computadoras que conecta redes de área local a través de un área geográfica limitada, como un campus universitario, o una base militar.

5._ ¿ medios de transmisión de información?

Infrarrojos

Red

Inalámbrica

Satélite,

Bluetooth,

WiFi

Fibra Óptica

6._ que es un protocolo de internet:

Protocolos de Internet

Los protocolos de Internet son un conjunto de protocolos de red creados para enlazar vía Internet y permitir la transferencia de datos entre redes de computadoras, sin importar el sistema operativo ni el tipo de computador que se esté utilizando.

Entre los más conocidos tenemos:

TCP/IP; Protocolo de Control de Transmisión (TCP) y Protocolo de Internet (IP), que son los más utilizados. El 1 de enero de 2009 este Protocolo cumplió 26 años.

HTTP (HyperText Transfer Protocol), que es el que se utiliza para acceder a las páginas web.

ARP (Address Resolution Protocol) para la resolución de direcciones.

FTP (File Transfer Protocol) para transferencia de archivos.

SMTP (Simple Mail Transfer Protocol).

POP (Post Office Protocol), para correo electrónico.

TELNET para acceder a equipos remotos, entre otros.

ICMP (Internet Control Message Protocol), generar mensajes cuando ocurren errores en la transmisión.

IGMP (Internet Group Management Protocol), Se emplea para realizar IP multicast

UDP (User Datagram Protocol), Protocolo para transmisiones que pueden permitirse ciertos errores (pérdida de paquetes) a cambio de un incremento en la velocidad.

DHCP (Dynamic Host Configuration Protocol), administra grandes redes IP

SMTP (Simple Mail Transfer Protocol), Protocolo encargado de transmitir los mensajes de correo de un servidor a otro.

7._menciona las 2 modelos y explica cada uno de ellos osi-tcp/ip:

El modelo OSI (Open System Interconection) mostrado en la figura 1-16 es utilizado por prácticamente la totalidad de las redes del mundo. Este modelo fue creado por el ISO (Organización Internacional de Normalización), y consiste en siete niveles o capas donde cada una de ellas define las funciones que deben proporcionar los protocolos con el propósito de intercambiar información entre varios sistemas. Esta clasificación permite que cada protocolo se desarrolle con una finalidad determinada, lo cual simplifica el proceso de desarrollo e implementación. Cada nivel depende de los que están por debajo de él, y a su vez proporciona alguna funcionalidad a los niveles superiores. Los siete niveles del modelo OSI son los siguientes

Aplicaciones | El nivel de la aplicación es el destino final de los datos donde se propocionan los servicios al usuario |

presentaciones | Se convierten e interpretan los datos que se utilizara en el nivel de la aplicación |

Sesión | Encargado de ciertos aspectos de la comunicación como el control de los tiempos |

Transporte | Transporta la información de uina manera fiable oara que llegue correctamente a su destino |

Red | Nivel encargado de encaminar los datos hacia su destino elegido de la ruta mas efectiva |

Enlace | Enlace de datos controla el flujo de los mismos, la sincronización y los errores que puedan producirse |

físico | Se encarga de los aspectos físicos de la conexión tales como el medio de transmisión o el hardware |

T |

CP/IP es el protocolo común utilizado por todos los ordenadores conectados a Internet, de manera que éstos puedan comunicarse entre sí. Hay que tener en cuenta que en Internet se encuentran conectados ordenadores de clases muy diferentes y con hardware y software incompatibles en muchos casos, además de todos los medios y formas posibles de conexión. Aquí se encuentra una de las grandes ventajas del TCP/IP, pues este protocolo se encargará de que la comunicación entre todos sea posible. TCP/IP es compatible con cualquier sistema operativo y con cualquier tipo de hardware.

TCP/IP no es un único protocolo, sino que es en realidad lo que se conoce con este nombre es un conjunto de protocolos que cubren los distintos niveles del modelo OSI.

Los dos protocolos más importantes son el TCP (Transmission Control Protocol) y el IP (Internet Protocol), que son los que dan nombre al conjunto. La arquitectura del TCP/IP consta de cinco niveles o capas en las que se agrupan los protocolos, y que se relacionan con los niveles OSI de la siguiente manera:

Aplicación: Se corresponde con los niveles OSI de aplicación, presentación y sesión. Aquí se incluyen protocolos destinados a proporcionar servicios, tales como correo electrónico (SMTP), transferencia de ficheros (FTP), conexión remota (TELNET) y otros más recientes como el protocolo HTTP (Hypertext Transfer Protocol).

Transporte: Coincide con el nivel de transporte del modelo OSI. Los protocolos de este nivel, tales como TCP y UDP (User Datagram Protocol), se encargan de manejar los datos y proporcionar la fiabilidad necesaria en el transporte de los mismos.

Interred: Es el nivel de red del modelo OSI. Incluye al protocolo IP, que se encarga de enviar los paquetes de información a sus destinos correspondientes. Es utilizado con esta finalidad por los protocolos del nivel de transporte.

Red : Es la interfaz de la red real. TCP/IP no especifica ningún protocolo concreto, así es que corre por las interfaces conocidas, como por ejemplo: 802.2, CSMA/CD, X.25, etc.

Aplicacion |

Transporte |

Interred |

Host a red |

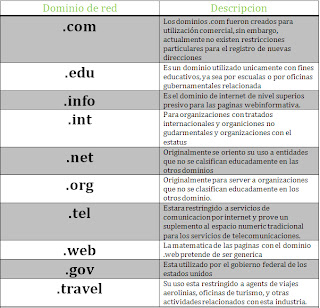

8._que es el dominio de la red

10 ejemplo y explica a c/u

9._menciona y explica c/u de los componentes de red

Computadora: Controla la red y se encarga de permitir o no el acceso de los usuarios a los recursos, también controlan los permisos que determinan si un nodo puede o no pertenecer a la red.

Tarjetas de Red: Se encargan de recibir la información que un usuario desea enviar a través de la red a uno de los nodos de esta y la convierte en un paquete, luego envía la información a través de un cable que se conecta a la trajeta.

Tarjetas inalámbricas

Tarjetas Ethernet

Tarjetas de fibra óptica

Tipos de servidores:

Modem: Convierte las señales digitales en analógicas y viceversa, posteriromente las envía y/o recibe a través de una red telefónica.

Tipos de Módem:

Módems Analógicos

Módems Digitales

Módems por cable

Módems ADSL

3. realizar una investigacion y publica en tu blog el procedimiento pata la creacion del cable, conexion fisica de la red y configuracion de la misma.

fuente:http://www.dsi.uclm.es/asignaturas/42523/pract1cable.pdf

5b-Instalar una impresora compartida en una red local

Antes de poder usar una impresora de otro ordenador, debemos:

- asegurarnos de que esté intalada correctamente en el otro ordenador

- asegurarnos que esté compartida, y

- instalar dicha impresora en nuestro ordenador.

El primer paso lo damos por supuesto, ya que basta con seguir las instrucciones del manual de usuario de la impresora.

El segundo paso lo veremos en 5c-Compartir una impresora en una red local.

Para instalarla en nuestro ordenador, hacemos doble clic desde el entorno de red, buscamos el ordenador donde está conectada, y hacemos doble clic sobre el icono de la impresora, que llevará un "cable" para indicarnos que es una impresora de red:

Se muestra un aviso indicando que debemos instalar la imrpesora antes de usarla:

Tras pulsar el botón "Sí", aparece un asistente, que inicia un proceso que copiará los archivos necesarios desde el ordenador que tiene la impresora, y configurará nuestro ordenador para poder utilizar la impresora como si estuviera conectada a nuestro equipo:

Al concluir el proceso, en el menú "Inicio-Configuración-Impresoras" podemos ver la nueva impresora disponible:

También se puede instalar una impresora de red mediante el icono "Agregar Impresora" que vemos en la imagen anterior; sin embargo, es más fiable y cómodo el método anterior.

A partir de este momento, cuando deseemos imprimir, si sólo tenemos esa impresora lo haremos del modo habitual.

Si hemos instalado en nuestro PC más de una impresora (pueden ser de red y/o locales), al imprimir debemos seleccionar la impresora deseada para cada ocasión (una de ellas es la predeterminada, la que en el gráfico anterior se muestra una marca en forma de v). Para cambiar la impresora predeterminada, se lo indicamos con botón derecho-"Configurar como predeterminada"

Para elegir con qué impresora deseamos imprimir, en vez de pulsar el botón de imprimir, debemos usar el menú "Archivo-Imprimir", y en el cuadro de diálogo resultante, elegir la impresora en la lista desplegable:

5c-Compartir una impresora en una red local

Antes de compartir una impresora, debemos instalarla y comprobarla de la forma habitual en nuestro ordenador (si no lo estaba). Para ello, seguiremos las instrucciones del manual de usuario.

En el menú "Inicio-Configuración-Impresoras" podemos ver las impresoras disponibles en nuestro ordenador, tanto las conectadas directamente a nuestro equipo, como las de otros ordenadores que hayamos instalado según el método descrito en el apartado anterior:

En este ejemplo, vemos la impresora "HP" predeterminada (signo "v") no compartida, una "Epson Stylus Color" ya compartida y una impresora de red "Epson Stylus Pro XL+" que está en otro ordenador y hemos instalado previamente (nótese el "cable" bajo la impresora).

Si deseamos compartir la "HP" basta con pulsar botón derecho y elegir "Compartir":

Activaremos "Compartido Como" y podremos indicar un nombre:

Tras pulsar "Aceptar", el icono de la impresora mostrará la "mano" indicando que es un recurso compartido:

A partir de este momento, los demás ordenadores de la red podrán verla como una impresora de red:

Paso 1. Verificaciones rutinarias

Por supuesto lo primero es tener una red. La mayoría de las veces esto es tan simple como enchufar ambos ordenadores al router / switch por el medio que sea (cable, WIFI). No vamos a entrar en detalles ya que no es nuestro objetivo para este texto.

Una cosa bastante recomendable es que los ordenadores entre los que vamos a compartir los archivos se vean. Claro está, es una forma de hablar: no hace falta que pongas un PC delante del otro ;) Se suele decir que un ordenador ve a otro cuando éste aparece en los sitios de red del primero.

Una cosa bastante recomendable es que los ordenadores entre los que vamos a compartir los archivos se vean. Claro está, es una forma de hablar: no hace falta que pongas un PC delante del otro ;) Se suele decir que un ordenador ve a otro cuando éste aparece en los sitios de red del primero.Para ello ambos equipos deben estar conectados, tener la misma máscara de red y a ser posible estar en el mismo grupo de trabajo. Puedes verificar en qué grupo de trabajo estás desde el Panel de Control > Sistema > Nombre del equipo > Cambiar.

¿Todo en orden? Bueno, si no aparecen no te preocupes. También puedes acceder a otro equipo si conoces su nombre o su ip local, escribiendo lo siguiente en el explorador de archivos:

\\nombre_del_equipo

\\ip.del.equipoPaso 2. Simple, gracias

Windows puede hacertelo fácil o difícil. Tú eliges. Salvo que seas un gurú de la seguridad o estés configurando una red corporativa compleja, lo más seguro es que con el modo simple te sirva. Para verificar que lo tienes activado -y por defecto es así- debes abrir un explorador de archivos, menú Herramientas > Opciones de carpeta > Ver y marcar, si no lo está ya, la última opción: "utilizar uso compartido simple de archivos (recomendado)".

De no estar marcada esta opción la cosa se complicaría con permisos, cuentas de usuario, dominios y demás. Nada recomendable.

Paso 3. Compartir las carpetas

Llegado a este paso ya está casi todo hecho. Ahora falta lo más fácil, ir a la carpeta en cuestión que queremos compartir, hacer clic derecho y pulsar

Esto abrirá las propiedades de la carpeta en la pestaña adecuada. Aquí sólo tienes que decirle a Windows que "sabes lo que significa compartir una carpeta" y después ponerle un nombre al recurso compartido, si no te sirve el que ya trae. Además, puedes elegir si se podrán modificar o sólo leer los archivos compartidos.

Al pulsar en Aceptar, ya está hecho.

Paso 4. Conectar desde otro PC

Llegados a este paso, ya están los archivos compartidos. Como ya hemos visto en el paso 1, existen varias formas de conectar a otro equipo de la red. Ya sea desde los recursos de red o escribiendo la ruta o la IP, el resultado es el mismo. Si además sabemos cómo se llama el recurso compartido, ahora podemos conectar directamente a él:

\\nombre_del_equipo\nombre_del_recurso

\\ip.del.equipo\nombre_del_recurso Si utilizas unidades en red con mucha frecuencia, puedes evitarte este paso conectando automáticamente a una carpeta de otro ordenador asignándole una unidad como si fuera un disco más.

Si utilizas unidades en red con mucha frecuencia, puedes evitarte este paso conectando automáticamente a una carpeta de otro ordenador asignándole una unidad como si fuera un disco más.Hacerlo es tan fácil como ir al explorador de archivos, menú Herramientas > Conectar a una unidad de red. En la ventana escoges el nombre de la unidad que quieres que sea y especificas la dirección del recurso compartido en el otro recuadro (también se puede navegar por los sitios de red con el botón).